Брутфорс (brute force — грубая сила) — это метод взлома пароля через последовательный перебор всех возможных комбинаций.

Владельцы дорожных чемоданов с кодовыми замками иногда становятся хакерами и используют брутфорс, сами того не зная. Чтобы наверняка открыть чемодан с забытым или сбившимся кодом необходимо последовательно перепроверить все комбинации замка: от 000 до 999. Это и есть брутфорс.

Сложность перебора паролей

У замка чемодана три барабана, каждый из которых имеет 10 положений. Всего комбинаций получается 10*10*10=1000. В случае с чемоданом на перебор уйдёт минут пятнадцать. Подбор трехзначного числа-пароля на компьютере займёт пару секунд.

Чем длиннее пароль, тем сложнее его подобрать?

В целом, это верно. Если это восьмизначное число, то перебрать придётся (10^8=100 000 000) сто миллионов комбинаций.

Зачем в пароле нужны заглавные буквы и цифры?

Вернёмся к кодовому замку с барабанами. Предположим, что наш пароль состоит только из латинских букв, которых в алфавите 26. Значит каждый «барабан» имеет только 26 положений. Код из трёх букв имеет 26^3=17 576 вариантов, а из восьми 26^8=208 827 064 576

Допустим, что кроме строчных букв мы используем и цифры. Получаем 26+10 возможных значений для барабана. То есть для трехзначного кода получаем 36^3=46 656 вариантов, а для восьми символов 36^8=2 821 109 907 456.

Заглавные буквы дают ещё 26 положений, то есть каждый «барабан» имеет 26+26+10=62 положения. Для трёх барабанов возможно 62^3=238 328 вариантов, а для восьми 62^8=218 340 105 584 896

Очевидно, что использование всего одной заглавной буквы и цифры делает пароль сложнее. Для пароля из трёх символов сложность возрастает в 13.5 раз, а для пароля из восьми символов в 1045.5 раз.

Почему в пароле должно быть не менее восьми символов?

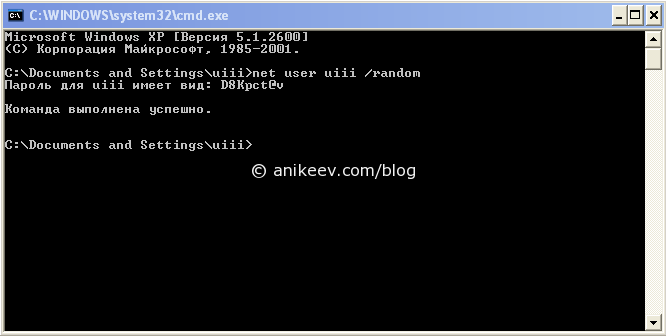

Многие сайты и сервисы требуют, чтобы пароль пользователя состоял хотя бы из восьми символов. Почему? Восемь — это не магическое число. Просто на сегодняшний день пароль из восьми символов с использованием цифр и заглавных букв достаточно сложен, чтобы тратить время на его перебор «в лоб». Главное, чтобы не получилось так:

— Введите пароль

— skrv0pt

— Пароль должен содержать хотя бы одну заглавную букву и цифру, и быть не менее 8 символов длиной

— (хер с вами) Аа123456

Кстати, пароль Аа123456 один из наиболее популярных. Именно по этой дурацкой причине.

Как защититься от взлома пароля брутфорсом?

Используйте достаточно длинные пароли с заглавными буквами и цифрами. Впрочем, основную защиту от взлома дают сами сайты и сервисы: в форме авторизации обычно предусмотрена задержка. Если пароль неправильно набран более пяти раз, то следующую попытку входа можно осуществить через пару минут. Это значит, что скорость перебора падает до тридцати комбинаций в час. С такой защитой перебор пароля займёт вечность.

В новой версии браузера появилась возможность заводить нескольких пользователей и предоставлять гостевой доступ. Для дома, для семьи, типа. Каждому — свой профиль с набором закладок. Это удобно, не спорю. Удобно для тех, кто использует синхронизацию с гуглоаккаунтом и для тех, у кого хром — браузер по умолчанию.

В новой версии браузера появилась возможность заводить нескольких пользователей и предоставлять гостевой доступ. Для дома, для семьи, типа. Каждому — свой профиль с набором закладок. Это удобно, не спорю. Удобно для тех, кто использует синхронизацию с гуглоаккаунтом и для тех, у кого хром — браузер по умолчанию.